なぜ内部不正は起こる?原因と事例、優先すべき対応を解説

2025年1月に独立行政法人情報処理推進機構(以下、IPA)が公表した『情報セキュリティ10大脅威2025』において、『内部不正による情報漏えい等』が組織におけるセキュリティ脅威として選出されています(2016年から10年連続)。残念ながら、内部者の行為により企業などが大きな損害を被る事件が依然として発生していることが反映されているのでしょう。

本コラムでは、内部不正による情報漏えいを防ぐためのヒントをご提供したいと思います。

優先して対応すべき内部不正の特徴は?

一口に内部不正と言っても様々なものがあります。メーカーによる検査結果の数値の改ざんや転職先への機密情報の持ち出しなども一般にイメージされる例の一つでしょう。

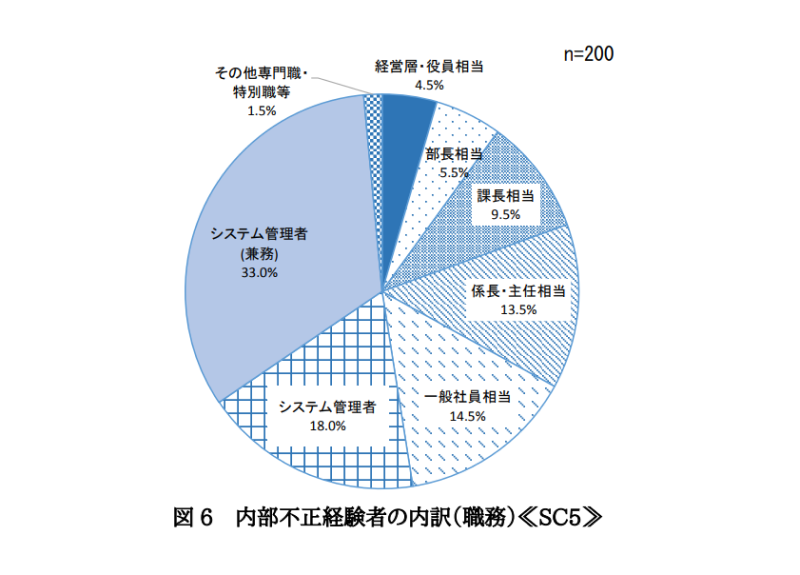

内部不正について公表されているデータとして、IPAが公表している情報セキュリティインシデントに関わる内部不正の調査結果があります。これによれば、内部不正に関わった者を職務で分類すると、システム管理者(兼務者を含む)が半数以上を占めており、システム管理者による内部不正事件が他の職務と比較して多く発生していることが分かります(※)。

また、過去に大きく報道されたシステム管理者による内部不正事件を鑑みると、流出する個人情報が膨大であることや企業の損害が億単位になるなど、被害が甚大であることがほとんどです。こうした点から、システム管理者が行う内部不正の抑止に重点的に取り組むことは、思わぬ損害を発生させないための鍵と言えます。

※出典:IPA内部不正による情報セキュリティインシデント実態調査―調査報告書―

内部不正事件のケーススタディ

では、典型的なシステム管理者による内部不正事件をひも解きつつ、具体的な対策を解説いたします。

内部不正事件のケーススタディ

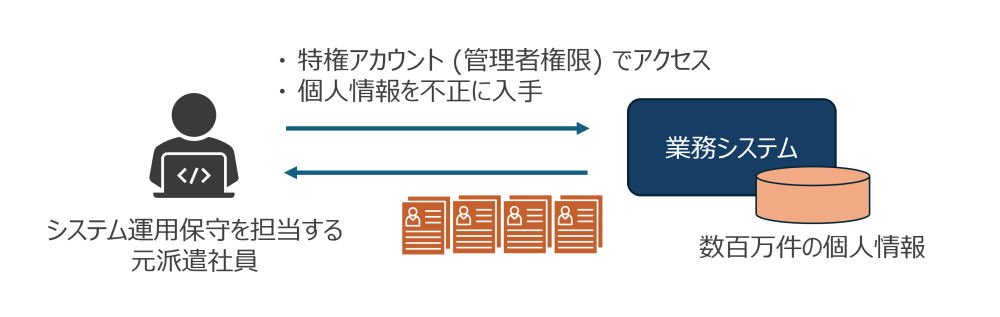

大手企業A社で、元派遣社員が大量の顧客情報を第三者に流出させる内部不正事件が発生しました。

事件のポイントは以下の通りです。

- 流出した情報は、ある業務システムに保存されていた顧客情報(個人情報)

- 事件を起こした元派遣社員は当該システムの管理者であり、特権アカウント(管理者権限)を使用し、不正に外部に持ち出し利益を得ていた。

- 犯行に及んだ背景は待遇への不満(プロパー社員との待遇の差など)。

- 当該システム運用業務において、共有アカウントを使用し使用した個人が特定されない(使用した履歴が残らない)、ログ監視の仕組みがないなど特権アカウントを扱う業務としてあるべき最低限のセキュリティ対策が講じられていなかった。

システム管理業務で内部不正が起こりやすいワケ

なぜ、システム管理業務で多くの内部不正が起こるのか。まず、人が不正を行う根本的なメカニズムを説明する理論を2つご紹介します。

- 不正のトライアングル

- 不正を犯すための「動機」、不正を犯す「機会」、内面の心理作用としての「正当化」という3つの要素がそろうと誰でも不正を犯してしまう可能性がある

- 割れ窓理論

- 建物の割れた窓を放置しておくと、「周辺環境に注意が行き届いていない」というサインとなり、犯罪を誘発するという理論

- 企業や組織においてセキュリティなどのルールが形骸化し、ルール違反を見逃し放置されていると、それが常態化し、不正事件を招く可能性があると言える

以上は言わば人類共通のメカニズムです。システム管理業務で不正が多い背景には、これらに加えて、システム管理業務特有の不正を行いやすい理由があるはずです。理由を探るために、システム管理業務の特徴を見てみましょう。

- 管理者権限(特権アカウント)の使用

- システムに対してさまざまな操作や設定変更が可能な管理者権限(特権アカウント)を業務で使用する機会が多い。

- 高いIT技術の専門知識

- IT技術や対象システムの構造に精通している。そのため、不正を行う場合は、抜け道や痕跡を残さない方法を容易に考え付く。

- 不正操作や誤操作によるシステムの稼働やセキュリティへの影響が大きい

- 一つのコマンドミスが大きな障害を引き起こしたり、データを失ったりしてしまう可能性がある

ご覧のように不正のトライアングルで言う「機会」が多いです。この「機会」に、待遇への不満などの「動機」と『これぐらいいいだろう』などの「正当化」が加わってしまうと、不正が発生する可能性が高まります。

システム管理業務の不正対策の具体策とは?

不正のトライアングル理論によれば、3つの要素のうち、一つでも満たさない場合不正は行われません。

仕組みで対策可能な要素は「機会」「正当化」の2つです。

システム管理業務の性質上、「機会」を完全になくすことは不可能ですが最小限にすることは可能です。「正当化」は、割れ窓理論の考えと組み合わせ「モニタリングされている/軽微な不正でもバレる」仕組みを整備することで対策することができます。

上記を踏まえたシステム管理業務の不正対策は以下となります。

- 管理者権限(特権ID)の適切な管理

- 管理者権限の使用機会の最小化し常用を避ける

- パスワードの適切な管理、多要素認証の利用

- 管理者権限を使用したアクセス履歴の確認

- システム管理作業のモニタリング

- 管理者権限を使用した管理作業のモニタリング

- 定期的なチェックの実施

- 情報の持ち出しの適切な管理

- 持ち出し事由の確認、承認手続き

- 持ち出した情報の履歴のトレーサビリティの確保

これらは、未然に不正を防ぐ予防策と、不正を見逃さない、あるいは問題が大きくなる前に早期発見に努めるモニタリング等の発見策で構成されています。全ての保有システムに対して一律に最高度の対策を講じると多大なコストが生じるため、管理対象のシステム、保存されている情報の重要性などに応じて、バランスよく組み合わせることが重要です。

まとめ

- 内部不正は、依然として情報セキュリティ上の脅威です。

- 特にシステム管理者による内部不正は、職務別で半数以上を占め、かつ被害が甚大になる傾向があるため、優先的・重点的に抑止に取り組む必要があります。

- システム管理者による内部不正を発生させないためには、普段からモニタリングを行うことで「軽微な不正でもバレる」という意識にさせ、管理者権限の適切な管理、システム管理業務のモニタリング、情報の持ち出し管理などの管理策を講じ、不正の予防、発見に取り組むことが重要です。

特権アクセス・操作証跡管理なら

エンカレッジ・テクノロジは、システムの特権アクセス・操作証跡管理ソリューションを開発・販売しております。

内部不正やサイバー攻撃など、内外のセキュリティ脅威からシステムを守り、システム運用の安全と安定稼働を実現します。

- ESS AdminONE:特権ID管理に求められる基本機能だけでなく、

DX時代に必要な機能・特長を押さえた次世代型の特権ID管理ツール - ESS REC :システム操作の記録・監視に特化した、システム証跡監査ツール