2026年 最低限これだけは実施すべきランサムウェア対策 (2)

昨今、被害が急増するランサムウェア攻撃。2026年は、ランサムウェアなどサイバー攻撃に対する耐性を高め、安心してITを利用できるようにすることを重視する年にしていくために、講じるべき対策・具体的な運用方法について、前回から連載形式でお届けしています。

前回、第1回は管理者権限と一般アカウントの分離と常用禁止についてご説明しました。

第2回は、一般権限から分離させた特権アカウントは、どう管理・運用すべきかについて解説します。

前回のおさらい

前回のコラムは、「管理者権限と一般アカウントの分離と常用禁止について」と題し、ありがちな運用として、システムの管理作業を行う情報システム部員の普段使いのアカウントにシステム管理者権限(特権ID)を常時付与した状態になっているケースが多いこと、それが特権を常用していることにつながり、攻撃者に特権を奪取されるリスクを増大させている点を指摘、普段使いのアカウントと管理者権限は分離し、アカウント自体を分けて運用するべきと説明いたしました。

今回のコラムでは、分離した特権アカウントはどう管理し運用していくべきなのかについて解説します。

特権アカウントの運用方法(1) 個人ではなく共有型のアカウントを組織で管理

一つ目のポイントは、特権アカウントは、どういう単位で作成し、どういう形で管理していくのが良いかという点になります。

ID管理の原則として、利用者を特定できるようにするために個人ごとに作成し、アカウントを共有しないというルールが一般的であることから、一般権限と分離した特権アカウントも同様の考えに基づいて個人単位で作成すべきと考えがちですが、実は以下のような理由で管理の煩雑さやリスクが生じてしまうことがあります。

- 管理すべき特権の絶対数が多くなる

特権アカウントを個人単位で作成すると、システム数×特権を利用するユーザー数が必要となり、管理すべきアカウントの絶対数が多くなります。アカウント数が多くなることで、管理不備のリスクが高まります。 - 異動の度に作成・削除などの管理工数が増える

アカウントを個人単位で作成するということは、人の異動、退職によってアカウント自体の作成・削除などの管理作業が発生するため、管理工数が増大します。削除漏れなどが発生すると、業務上システムの特権を与えるべきではないユーザーに特権が渡されたままといった状態になるリスクにもつながります。 - パスワード管理を個人に委ねることのリスク

個人単位で作成したアカウントのパスワードなど管理を個人に任せると、一般権限のアカウントと同じパスワードを設定したり、推測されやすい、規則性のあるパスワードなどに設定してしまうなど、リスクにつながる可能性があります。

特権アカウントは、個人に割り当て個人に管理させるのではく、最小限の特権アカウントを組織で管理することが望ましいと考えます。

- 業務に即して必要最小限の権限が割り当てられた共有型アカウント

- パスワードの管理は、各個人ではなく組織として管理

特権アカウントは、言い換えれば個人を識別するためのアカウントではなく、必要な権限が割り当てられたものという考え方となります。

特権アカウントの運用方法(2) 使用機会の最小化

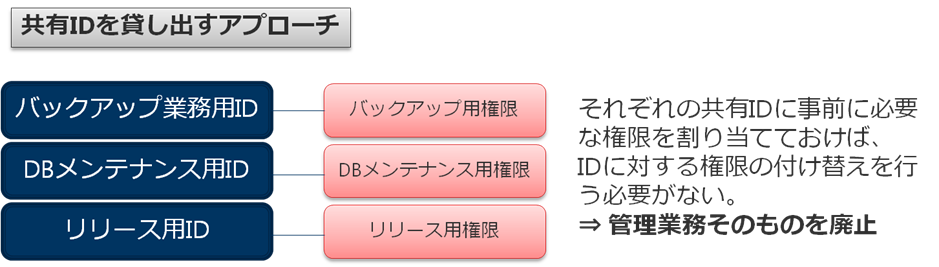

業務に応じて必要な権限が割り当てられた共有型の特権アカウントを組織で管理する状態にすることで、実際のユーザーには、必要に応じて特権アカウントを貸し出す運用を行います。

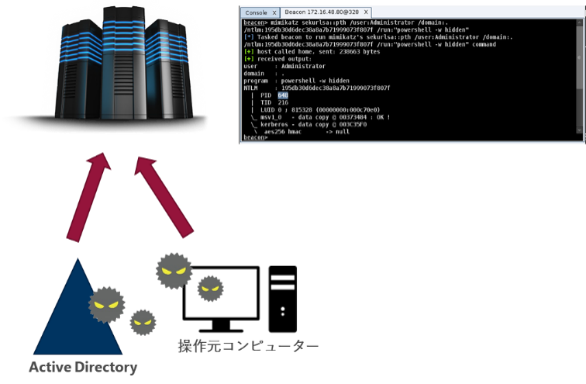

前回のコラムでも解説した通り、ランサムウェア攻撃において攻撃者が特権アカウントの認証情報を奪取する手口の一つに、使用された際にコンピューターに残るキャッシュと呼ばれる痕跡を利用します。そのため、特権アカウントは利用する機会をなるべく最小化することが望ましいと考えられます。

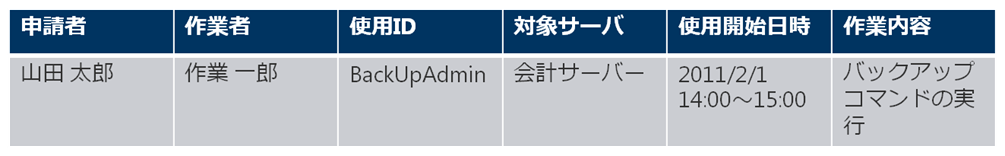

具体的な運用例としては、利用用途や利用期間を申告させて、その期間に必要な特権アカウントを貸し出すといった方法が考えられます。貸し出した履歴を貸出簿として記録しておけば、アカウントが共有型であっても、どの期間は誰が利用していたのか個人の特定が可能です。

特権アカウントの運用方法(3) 使用後のパスワード変更

特権アカウントを必要に応じて貸しだす際、当然ながら、パスワードをユーザーに教えて利用することになりますが、返却後はパスワードの変更を行います。これは、貸し出したユーザーがその後も利用し続けられないようにする内部者の不正使用対策にもつながりますが、実はサイバー攻撃対策としても必要な対応となります。

なぜならば、繰り返しになりますが、攻撃者が特権アカウントの認証情報を奪取する手口には、使用した際コンピューターに残るキャッシュと呼ばれる痕跡を利用するケースがあります。

攻撃者はしばしば、マルウェア感染によってコンピューターの動作が不調になったと見せかけ、意図的に特権アカウントの利用を促すことを行う場合があります。しかし、パスワードの変更を行えばキャッシュを無効にすることができます(※)

※痕跡の種類によっては、パスワード変更処理で無効にならないものもございます。

まとめ:内部統制的な管理が実はサイバー攻撃対策としても有効

以上、今回のコラムでは、ランサムウェア攻撃への耐性を高めるために特権アカウントの作成、運用の具体例をご説明しました。すでにご説明している通り、特権が必要な場合に限って貸し出し、使用後のパスワード変更などは、内部者の不正対策にもなりえますが、このような適正な特権アカウントの運用は、サイバー攻撃に対する耐性強化にもつながることから、総合的なリスク対策という観点でも効果が高いといえます。

尚、内部者の不正対策であれば上記のような運用をルールとして制定し、ルール違反に対する罰則等の規定を設けることである程度効果は期待できますが、サイバー攻撃者にルールは通用しないため、具体的な対策を以って実効的な仕組みにする必要がある点がポイントになってきます。

<<次回予告>>特権アカウントの認証の在り方

次回のコラムでは、特権アカウントの認証に関して、もはや必須で考えなければならない多要素認証の適用について解説します。

<<資料ご案内>>ランサムウェアからシステムを守るために今すぐ行うべき15の対策

エンカレッジ・テクノロジでは、「ランサムウェアからシステムを守るために今すぐ行うべき15の対策」をセルフチェックできる資料を配布中です。

本資料で今すぐ自社システムの対策状況をチェックし、被害を招かないよう最善を尽くしましょう!

特権ID管理ツールならESS AdminONE

弊社エンカレッジ・テクノロジでは、特権ID管理ツール「ESS AdminONE(イーエスエス アドミンワン)」を開発・販売しています。

ESS AdminONEは、特権ID管理に求められる申請/承認ベースのID貸与、アクセス制御、ログの保存・点検といった基本機能を網羅しているだけでなく、DX時代に必要な機能・特長を押さえた次世代型の特権ID管理製品です。

本製品1つで、特権IDのあるべき管理プロセスの実現し、内外のセキュリティ脅威からシステムを保護します。