2026年 最低限これだけは実施すべきランサムウェア対策 (3)

昨今、被害が急増するランサムウェア攻撃。2026年は、ランサムウェアなどサイバー攻撃に対する耐性を高め、安心してITを利用できるようにすることが重要な年にしていくために、講じるべき対策・具体的な運用方法について、連載形式でお届けしています。

第3回は、特権アカウントの認証の在り方について解説します。

これまでのおさらい

過去2回の連載記事では、ランサムウェア攻撃対策として重要である特権アカウントの管理について取り上げてきました。具体的には、一般権限アカウントとの分離と特権常用を避けること、特権アカウントは個人単位で作成した際に絶対数の増加による管理煩雑化といった課題につながるため、共有型を使用し申請・申告ベースで期間を限定して作業者に貸し出すことで、利用者や正規利用履歴を特定しておく方法が望ましいです。

特権アカウントへの多要素認証の適用

特権アカウントの認証に関して、もはや必須で考えなければならないのが多要素認証の適用です。攻撃者のパスワード奪取の手口によっては、パスワードの強度や強化が対策にならない手口が存在するためです。

| 主なパスワード奪取の手法 | パスワード強度の強化による効果 | 解説 |

| リスト型攻撃 | 効果あり | 漏洩したパスワードのリストを用いる攻撃のため、複雑性を強化したり、完全にランダムな文字列を設定することで奪取されないようにすることが可能 |

| ブルートフォース攻撃 | 効果あり | 総当たり攻撃でパスワードを突き当てるまでに要する時間や桁数・使用文字種などの複雑性を高めることによって大幅に長くすることが可能 |

| ハッシュの解析による攻撃(Pass the Hashなど) | 効果なし | パスワードが利用された際に生成される痕跡を用いるため、パスワードをいくら複雑にしても、攻撃は防げない |

| キーロガーによる奪取 | 効果なし | パスワードを使用した際にキー打鍵情報をもとにパスワードを奪取するため、複雑性を高めても効果はない |

したがって、パスワードが奪取されたとしてもアクセスを許さないように多要素認証を適用することが望ましいです。しかし、ランサムウェア攻撃から保護すべき重要サーバーや認証サーバーへの直接的な多要素認証の設定には、いくつか課題があり容易に適用することが難しいのが実情です。

- システム標準で多要素認証に対応しない

ランサムウェア攻撃の最終ターゲットであるサーバーOSの場合、クライアントOSやSaaSとは異なり、標準では多要素認証に対応していないケースが多いのが実情です。例えばWindows Serverの場合、標準で対応する多要素認証はスマートカードによる認証のみで、それ以外の方法を利用するにはフェデレーションサービスとの連携や、サードパーティー製品を利用する必要があります。 - 対話型ログオンなど、多要素が適用できるのが一部の認証方法に限定される場合がある

サードパーティー製品を使って多要素認証を実現する方法において、多要素認証が適用されるのはWindowsのデスクトップに対する対話型ログオンなど一部のログオン方式に限定され、ファイル共有やPowerShellによるアクセスなど、多要素認証が適用されないアクセス方法が残ってしまう場合があります。 - システムごとに設定可能な多要素認証の方式が異なる

重要システムがLinux、Windowsなど複数のプラットフォームで構成される場合、システムによって適用可能な多要素認証の方式が異なる場合があります。その場合、利用者がアクセスする対象のシステムによってはさまざまな要素を使い分けしなければならず、煩雑さに繋がります。 - システムへの影響の懸念がぬぐい切れない

重要システムとして、稼働中のシステムに対して認証方法の変更を行うことは、システムへの影響の懸念があるため、容易に変更することが難しく、検証を通じて影響がないこと確認する手続きが必須です。これはサーバーなどのバックエンドシステムにおいて、認証は人によるアクセスのためだけではなく、システム間の連携やバッチ処理など、システム処理の中でも利用しているからです。

またサードパーティー製品の導入は、ドライバーの追加などシステム変更要素が大きく、他のシステムとの競合などの影響も懸念される要因の1つです。

サーバー環境の多要素認証のベストプラクティスとは?

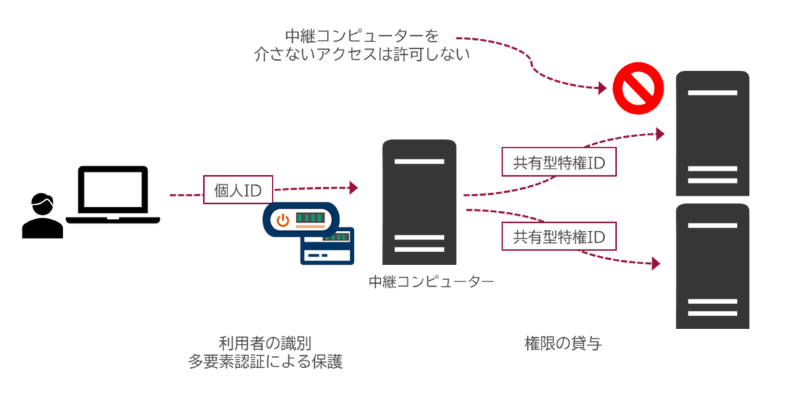

重要サーバーをランサムウェア攻撃から守るための多要素認証を含めた認証・アクセス管理のベストプラクティス、それは、サーバー自身に多要素認証を施すのではなく、アクセス経路で多要素認証を経由しなければ対象サーバーにアクセスできないようにする方法です。

- RDP/SSHなどの管理用アクセスのアクセス元を特定経路に限定

対象サーバーに対してRDP/SSHなどの管理用アクセスの経路を、特定の経路のみになるようファイアーウォールなどで設定します。 - アクセス経路において多要素認証を設定

対象サーバー自体にではなく、上記で設定したアクセス経路において、必ず多要素認証が必要となるよう設定します。

例えば、各システムへのアクセスの経路に中継用のコンピューターを配置し、中継用コンピューターを経由しないと対象システムにアクセスできないよう制御、かつ多要素認証も必ず必要とする設定を行います。

この方式によって前項に示した課題が以下のように解決できます。

| 課題 | 解決内容 |

| システム標準で多要素認証に対応しない | システム自体に多要素認証を設定する必要がなくなるため、多要素認証に対応しないシステムもカバーできる |

| 対話型ログオンなど、多要素が適用できるのが一部の認証方法に限定される場合がある | どのようなアクセス手段であっても、多要素認証を必要とする経路でアクセスすることにより、多要素が適用にならない認証方法をなくせる |

| システムごとに設定可能な多要素認証の方式が異なる | システムの種別にかかわらず統一したアクセス経路に対して単一の多要素認証の方式でカバーできる |

| システムへの影響の懸念がぬぐい切れない | システム自体には多要素認証を設定していないため、影響が発生しない |

経路における認証とサーバーの認証の役割

この構成では、以前のコラムで解説した「特権アカウントは一般権限アカウントと分離」「特権アカウントは個人単位ではなく共有型で運用」という管理・運用方法においても、親和性がある構成です

- アクセス経路における多要素認証を必須とする認証は個人IDとし、アクセス者個人を識別

- アクセス経路から重要システムへのアクセスは、共有IDの貸し出しにより使用機会の最小化を実現

特権アクセス管理のベストプラクティスにもとづいたESS AdminONEの仕組み

弊社で開発・販売している特権ID管理システム「ESS AdminONE」は、この考え方に基づいて特権IDを攻撃者から保護するとともに利用者には安全に利用できる仕組みを提供しています。

- 多要素認証を含め利用者の厳格な識別、不正なアクセスからの保護

- AdminONEゲートウェイが各システムへアクセスするための中継コンピューターとして、許可されたシステムに対してのみアクセス

- 特権アカウントを使った操作内容の記録

<<次回最終回>>特権アカウントのログ点検について

次回は最終回、特権アカウントのログ管理について解説します。

ログ点検が必要とされる理由やベストプラクティスをご確認いただけますので、ぜひ最終回もご覧ください。

<<資料ご案内>>ランサムウェアからシステムを守るために今すぐ行うべき15の対策

エンカレッジ・テクノロジでは、「ランサムウェアからシステムを守るために今すぐ行うべき15の対策」をセルフチェックできる資料を配布中です。

本資料で今すぐ自社システムの対策状況をチェックし、被害を招かないよう最善を尽くしましょう!