外部委託先によるリモートアクセスのセキュリティリスクと対策

本記事では、外部委託先によるリモートでのシステム管理業務のセキュリティリスクを整理し、チェックリスト形式で対策方法をご紹介します。

リモートシステム管理のリスクと課題

システム管理業務は、管理者権限を用いて本番システムへアクセスする性質上、不正行為や権限濫用・誤用の影響が大きく注意が必要です。

実際、個人情報の流出やソースコードの流出やシステムの改ざん、機密情報の無断持ち出しなど様々なリスクが存在し、過去これらのリスクが顕在化したインシデントも多数発生しています。

さらに、リモートアクセスの場合、入退室管理や監視カメラ、作業の立ち合いなどといった物理的な対策は機能しないため、より一層慎重なリスク管理が求められます。

一方で、リモートでのシステム管理業務は、以下のような理由から今後ますます増加することが想定されるのも事実です。

リモートシステム管理のメリット

地理的な問題を解消できる

オンサイトでのシステム管理業務を外部委託する場合、委託先のオフィスとシステムの設置場所の地理的距離が大きければ大きいほど、迅速な対処は困難になります。一方、リモートであればロケーションに依存せずタイムリーな対応が可能です。

オンサイトでのシステム管理業務を外部委託する場合、委託先のオフィスとシステムの設置場所の地理的距離が大きければ大きいほど、迅速な対処は困難になります。一方、リモートであればロケーションに依存せずタイムリーな対応が可能です。

クラウドサービスの利用が浸透

クラウドサービスの利用であれば、そもそも「オンサイトでのシステム管理」という概念自体がなくなります。そのため、システム管理業務も自社/外部委託に関わらずリモートでの操作が前提となります。

クラウドサービスの利用であれば、そもそも「オンサイトでのシステム管理」という概念自体がなくなります。そのため、システム管理業務も自社/外部委託に関わらずリモートでの操作が前提となります。

ニューノーマル社会への転換

コロナ禍や働き方の多様化により出社前提の業務遂行という概念はなくなりつつあります。システム管理業務についても、これまで業務の性質上リモートでの実施は不可としていた企業でも見直しされる傾向が高まっています。

コロナ禍や働き方の多様化により出社前提の業務遂行という概念はなくなりつつあります。システム管理業務についても、これまで業務の性質上リモートでの実施は不可としていた企業でも見直しされる傾向が高まっています。

では、上記のようなメリットを最大限に生かしながら安全にリモートシステム管理を実施するには、具体的にどのような対策があるのでしょうか?チェックリストとして以下にまとめてみました。

リモートシステム管理を安全に実施するためのチェックリスト

| チェック項目 | 解説 |

| リモートアクセスが必要な時だけに限定してアクセスできる仕組みにしているか? |

委託先とのリモート接続は、必要な時だけに限定して行われるよう制限されていますか? |

| アクセスする際の権限は業務に必要な範囲に限定されているか? | システム管理業務には一定の権限が必要ですが、常に管理者アカウントを使用する必要はありません。参照のみで可能な業務も存在します。 業務内容に応じた適切な権限のみを付与するような仕組みする必要があります。 |

| なりすまし、不正アクセスを招かないようパスワードの管理方法に基準を設けて実施させているか? | パスワードの管理を委託先に任せていたり、管理状況が適切か確認していないと、不正な使用を招く恐れがあります。 貸与したアカウントのパスワードの取り扱いにポリシーを定め、そのポリシーに従って運用しているかを確認する必要があります。 |

| 事後にトレースが可能なようにアクセス内容・操作内容のログを取得しているか? | 委託先が行ったシステム操作のログを取得していないと、有事の際に問題の特定が困難になります。 |

| システムからの情報の持ち出しに関して制限する仕組みがあるか? | リモートでのアクセスの際に、委託先へ情報を無断に持ち出せる環境はリスクが高いです。 業務上持ち出しが必要な場合には、許可を得てから持ち出せるような仕組みが整備されていることが望まれます。 |

安全なシステム管理業務の実現ならエンカレッジ・テクノロジへご相談を

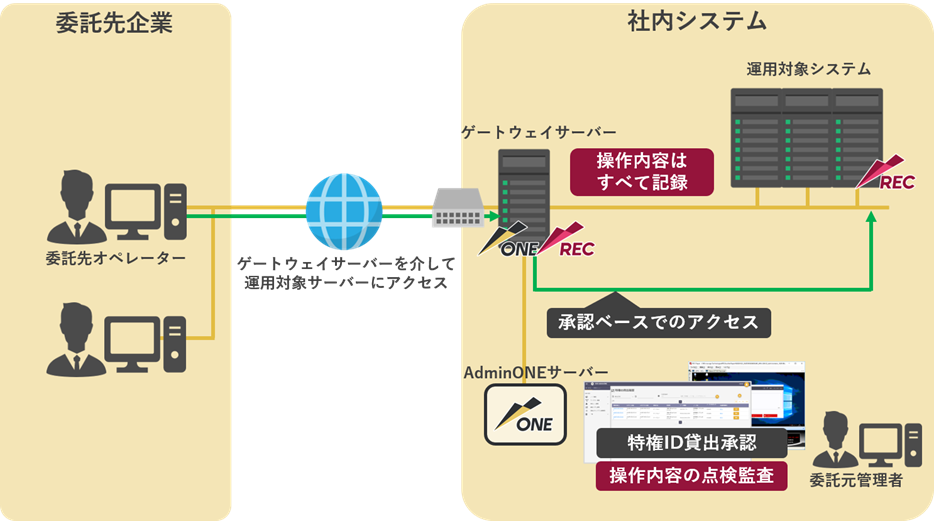

委託先やクラウド上のシステムへのリモート管理の課題にエンカレッジ・テクノロジが開発・販売する特権アカウント管理ソリューション「ESS AdminONE」、システム証跡管理ソリューション「ESS REC」が貢献します。

- ESS AdminONE

管理者権限(特権ID)の適切な管理プロセスを提供する次世代型特権ID管理ソフトウェア。外部委託先からのリモートアクセス環境において、本番システムに対するゲートウェイとして機能します。許可されたユーザーが許可された時間だけ、適切な権限を用いてアクセスできる仕組みを提供する他、パスワードの定期変更やファイル持ちこみ・持ち出しの管理機能も提供します。

- ESS REC

リモートアクセス環境を含め、システム操作を動画とテキストで克明に記録し、高いトレーサビリテイを確保します。ルール定義により不審操作のリアルタイム検知とアラート発報が可能です。接続中のシステム反スあの内容をリアルタイムで閲覧する機能も提供しており、リモートでの作業の立ち合いも実現できます。

図:弊社製品を用いたリモートシステム管理の具体的なイメージ