ランサムウェア被害が急増中 脅威からシステムを守るために今すぐ行うべき認証・アクセス管理

相変わらず被害のニュースが絶えないランサムウェア攻撃。

先日も大手飲料メーカーや大手事務用品通販会社が被害を受け、システム停止により製品の出荷に支障をきたすなど、事業全体に大きな影響を及ぼしました。

本記事では、こうしたランサムウェア攻撃から自社システムを守るために、今すぐ行うべき認証・アクセス管理について解説します。

猛威をふるうランサムウェア攻撃

警視庁の発表によると、令和7年上半期に都内で認知されたランサムウェア被害件数は36件と、過去最多だった令和4年下半期に次ぐ水準となりました。全国でも116件の届け出があり、高止まりの状況が続いています(※)。

先日、大手飲料メーカーがランサムウェア被害を受け、システム停止により製品出荷が滞る事態となりました。こうしたインシデントにより、ランサムウェア被害が事業全体に与える影響の大きさが改めて認識させられています。

今一度、すべての企業がこの状況を他人ごとと思わず、「明日は我が身」と考え、必要な対策を早急に講じることが求められています。

※引用:警視庁サイバーセキュリティ対策本部「令和7年上半期におけるサイバー空間をめぐる脅威の情勢について」

攻撃者の手口:水平移動と権限昇格

効果的な対策を考えるには、まず攻撃者の手口を理解し、最終目的を果たされないようにすることが重要です。

これまで多くの企業が講じてきた対策は、初期侵入をされないための入り口対策が中心でした。

しかし、攻撃手口が巧妙化し、初期侵入を完全に防ぐことが難しくなってきています。

そのため、初期侵入をされた場合に次の工程で何がどのように行われているかを理解し、適切な対策を講じることが入口対策と同時に必要です。

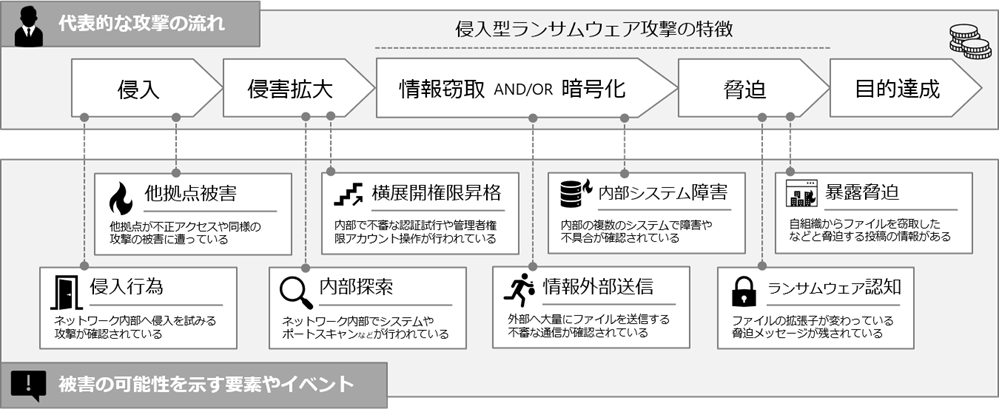

下記の図は典型的な攻撃の流れを示しています。

攻撃者は初期侵入後、感染端末などを踏み台に内部探索活動を行い、侵害範囲を拡大(これを「水平移動」と呼びます)するとともに、管理者権限の認証情報を奪取して権限昇格を試みます。

管理者権限を入手できれば、システムのあらゆる情報にアクセスができるからです。

図:状況から被害の可能性や攻撃の進行段階を調査するイメージ

※出典:JPCERT/CC「侵入型ランサムウェア攻撃を受けたら読むFAQ」

そのため、攻撃者はパスワードなど認証情報を奪うために様々な手口・ツールを用います。初期侵入されことを前提とした場合、講じるべき重要な対策の一つが、水平移動や権限昇格をさせないための認証及びアクセス管理です。

今すぐ行うべき認証・アクセス管理のチェックポイント

前項で述べた通り、認証やアクセス権の適切な管理は、攻撃者による初期侵入や内部探索活動、水平移動、権限昇格を防ぐために必要な重要な対策です。

以下のポイントについて、今すぐチェックを行うことを強く推奨します。

外部接続機器の認証情報に対する対策

VPNなどの外部接続に使用する機器は、攻撃者から直接不正アクセスを行うためのターゲットとなることから、初期侵入を許さないよう厳格な認証及びアクセス管理を行ってください。

具体的には下記のような対策を行うことが推奨されます。

- 複雑なパスワードの設定

- 多要素認証の設定

- アクセス元の制限

クライアントPCのローカル管理者アカウントやドメイン管理者権限の利用制限

外部接続機器と同様に感染経路となりやすいインターネット接続PCについては、初期侵入後に水平移動を行うために共通パスワードが設定されたローカル管理者アカウントが利用されたり、ドメイン管理者アカウントの痕跡(ハッシュ)を使って権限昇格が行われるケースがあります。

こうした事態を招かないようにするには、下記の対応が推奨されます。

- ローカル管理者アカウントのパスワードの適切な設定

- ドメイン管理者アカウントの利用頻度の最小化

また、PC間で容易に水平移動を行われないように、RDP接続やSMBを使ったファイル共有は必要最小限にすることが推奨されます。

Active Directoryや重要システムの管理者アカウントに対する対策

Active Directoryや重要システムの管理者アカウントは、水平移動や内部探索によって最も狙われる対象のため、攻撃からシステムを守るために、以下のような対策を行うことが必要です。

- 強固なパスワードの設定

- 直接または経路上での多要素認証の設定

- アクセス元や利用プロトコルの最小範囲での設定

<<資料ご案内>>ランサムウェアからシステムを守るために今すぐ行うべき15の対策

エンカレッジ・テクノロジでは、「ランサムウェアからシステムを守るために今すぐ行うべき15の対策」をセルフチェックできる資料を配布中です。

本資料で今すぐ自社システムの対策状況をチェックし、被害を招かないよう最善を尽くしましょう!